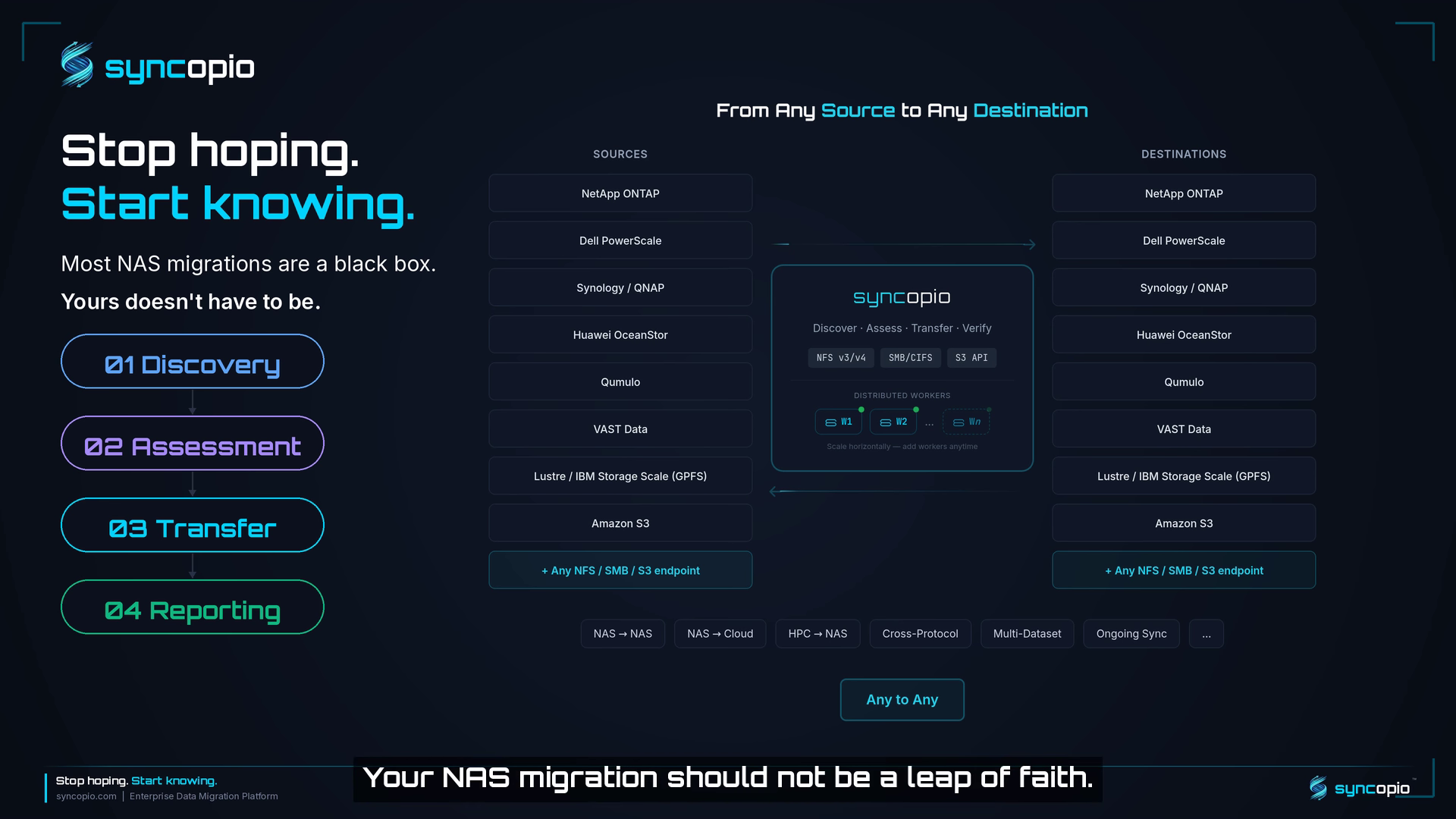

So funktioniert's

Jede Quelle. Jedes Ziel.

4 Phasen. Vom Blindflug zum lückenlosen Integritätsnachweis.

Discovery

Wisse, was du hast

Ein kompletter Scan deiner gesamten Storage-Landschaft. Dateitypen, Größen, Berechtigungen, Verzeichnisstrukturen, Hard Links — alles erfasst, bevor ein einziges Byte bewegt wird.

- Scanne Milliarden Dateien mit konstantem Speicherverbrauch

- Inkrementelles Caching macht Wiederholungsscans drastisch schneller

- Hard-Link-Erkennung bewahrt Speichereinsparungen über Mounts hinweg

- Altersanalyse findet vergessene Daten

Dateien gescannt

0

konstanter Speicher, lineare Laufzeit

Assessment

Wisse, was dich erwartet

Benchmark dein Netzwerk, profile deine Workload und erkenne Risiken — bevor die Migration startet. Transfer-Zeitschätzungen, Engpass-Erkennung und Protokoll-Vergleich inklusive.

- Netzwerk-Throughput, Latenz & IOPS Profiling

- Best-Case, realistische und Worst-Case Transfer-Zeitschätzungen

- Automatische Risikoerkennung für Symlinks, tiefe Pfade, kleine Dateien

- Protokoll-Vergleich: NFS vs SMB vs S3 auf deinen echten Daten

Throughput

0

limitiert nur durch dein Netzwerk

Transfer

Bewege mit Sicherheit

Parallele, fortsetzbare, verifizierte Transfers mit Multi-Worker Load-Balancing. Echtzeit-Checksummen-Verifizierung an Quelle und Ziel während des Transfers — nicht danach.

- Multi-Worker parallele Transfers mit automatischem Load-Balancing

- Auto-Resume setzt genau dort fort, wo Fehler auftraten

- Echtzeit-Checksummen-Verifizierung mit Wire-Speed

- Live-Fortschritt: Dateizähler, Speed und Restzeit im Dashboard

Verifiziert

0

jede Datei checksummen-verifiziert an beiden Enden

Reporting

Beweise, dass es funktioniert hat

Nachweis der Integrität für jede einzelne Datei. Compliance-fertige Reports mit vollständigem Audit Trail — Timestamps, Checksummen, Größen und Status für jede Operation.

- PDF, CSV und Excel Exporte für Stakeholder-Review

- Lückenloser Audit Trail mit Checksummen und Timestamps

- Mismatch- und Fehleranalyse — nichts rutscht durch

- Compliance-fertig für ISO 27001, SOC 2 und interne Audits

Fehler

0

über Petabytes verifizierter Daten

Beispiel-Migration

0

Dateien migriert

0

Daten verifiziert

0

Fehler

Die tatsächliche Performance hängt von der Infrastruktur ab — es kann deutlich schneller sein.

Immer noch Copy & Pray?

Schau, was dir entgeht. Und was es dich kostet.